网络与信息安全在电子技术应用中的核心价值与实践探索

随着信息技术的飞速发展,电子技术已深度渗透至社会生产与生活的各个层面,从智能家居、工业控制到国家关键基础设施,其应用广度与深度前所未有。在这一背景下,网络与信息安全(常被业界简称为“网络安全”)已不再是单纯的技术附属品,而是电子技术得以可靠、稳定、可信应用的根本前提与核心保障。优秀的学术研究与工程实践不断证明,将安全理念深度融入电子技术应用的全生命周期,是推动数字时代高质量发展的关键。

一、 电子技术应用面临的安全挑战

现代电子技术应用,尤其是物联网(IoT)、嵌入式系统、5G通信、人工智能等领域,其安全环境日趋复杂:

- 攻击面扩大:设备互联使得传统封闭系统转变为开放网络节点,每一个传感器、控制器都可能成为攻击入口。

- 资源受限与安全需求矛盾:许多嵌入式设备计算能力、存储空间和能耗严格受限,难以部署复杂的安全协议与加密算法。

- 供应链安全风险:电子产品的硬件、软件、开发工具链往往来自全球供应链,任何一环的恶意代码或后门都可能造成系统性风险。

- 数据安全与隐私保护:海量数据在采集、传输、处理过程中,面临泄露、篡改、滥用等威胁。

这些挑战表明,安全必须成为电子技术应用架构设计的原生属性,而非事后补救的“补丁”。

二、 优秀研究与实践的聚焦方向

纵观近年来的优秀学术论文集锦与实践案例,前沿探索主要集中在以下几个方向:

- 轻量级密码与安全协议:针对资源受限环境,研究低开销、高强度的认证、加密与密钥管理方案,确保安全与效能的平衡。

- 硬件安全与可信执行环境:利用物理不可克隆函数(PUF)、安全芯片、可信平台模块(TPM)等技术,从硬件根源构建信任基,防御硬件级攻击。

- 入侵检测与态势感知:结合人工智能与机器学习,对网络流量、系统行为进行实时分析,实现异常行为的智能识别与预警,提升动态防御能力。

- 隐私计算技术:在数据融合与共享需求日益增长的背景下,联邦学习、安全多方计算、同态加密等技术成为研究热点,旨在实现“数据可用不可见”。

- 系统韧性设计与恢复:超越单纯的防御,研究如何在遭受攻击后维持核心功能、快速隔离故障并实现自我恢复,保障业务的连续性。

三、 安全理念的深度融合路径

要使安全真正“内嵌”于电子技术应用,需要从多维度推进:

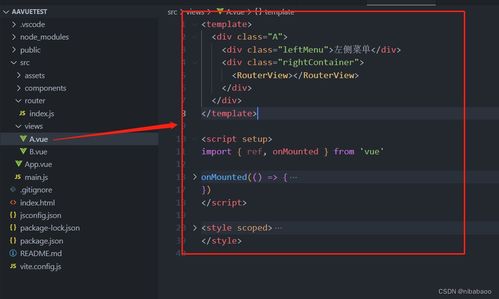

- 安全左移:在系统设计、芯片选型、代码开发的初始阶段即引入安全需求与威胁建模,降低后期修复成本。

- 纵深防御:不依赖单一安全措施,而是在网络、主机、应用、数据等多个层次部署互补的安全机制,增加攻击者的成本。

- 安全开发生命周期管理:将安全活动标准化、流程化,贯穿于需求、设计、实现、验证、部署、运维的全过程。

- 安全意识与人才培养:技术与管理并重,提升所有相关从业人员的安全素养,因为“人”往往是安全链条中最关键也最薄弱的一环。

###

网络与信息安全之于电子技术应用,如同免疫系统之于生命体。它并非阻碍创新的枷锁,而是保障创新成果不被侵蚀、健康发展的基石。优秀的论文与工程实践,正是这一领域不断进化的智慧结晶。它们共同指向一个核心共识:在万物互联的智能时代,安全是1,其他能力是后面的0。只有筑牢安全底座,电子技术应用的无限潜力才能得到真正释放,为社会创造持久而可靠的价值。随着量子计算、6G等新技术的涌现,安全挑战将不断演变,持续的研究、创新的解决方案以及跨领域的协同合作,将是应对挑战、驾驭机遇的不二法门。